-

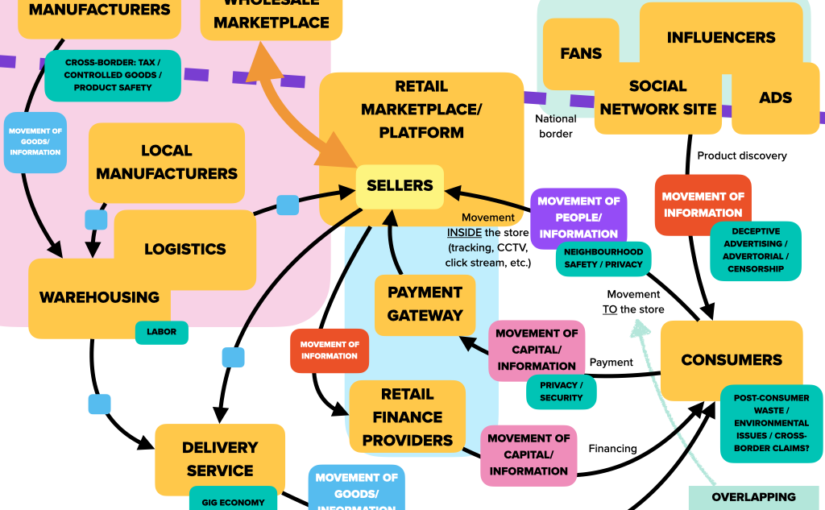

ค้าปลีกดิจิทัล – การวิเคราะห์ผู้มีส่วนได้เสีย

มองหาผู้มีส่วนได้ที่เกี่ยวของกับการค้าปลีกในยุคดิจิทัล เรื่องนี้ไปเกี่ยวกับเรื่องซอยเปลี่ยวได้ไหม

-

ข่าวปลอมคือข่าวที่ทำให้คล้ายข่าวจริง

แบงก์เกมเศรษฐีไม่ใช่แบงก์ปลอม ปลอมคือมันไม่เคยจริง *และ* มีความพยายามทำให้เข้าใจผิดว่ามันจริง ไปรู้จักกับ mis-information, dis-information, และ mal-information ซึ่งทั้งหมดนี้เป็นส่วนหนึ่งของความปั่นป่วนของข่าวสาร (information disorder)

-

ว่าด้วยการ “อยู่เฉยๆ”

อำนาจมีประสิทธิภาพมากขึ้นเมื่อมีระเบียบ อำนาจจึงมักเรียกร้องระเบียบ (ซึ่งก็แล้วแต่ว่าจะใช้ประสิทธิภาพที่ได้มานั้นกับเรื่องอะไร) การจัดตั้งของคนอำนาจน้อยก็เป็นระเบียบแบบหนึ่ง และการจัดตั้งเพื่อนำไปสู่การทำให้เสียระเบียบในความสัมพันธ์กับอำนาจใหญ่ ก็เป็นแบบแผนแบบหนึ่งเพื่อต่อต้านอำนาจใหญ่ที่ตั้งอยู่ได้ด้วยระเบียบการทำให้เสียระเบียบ ด้วยการ “อยู่เฉยๆ” เป็นเครื่องมือพื้นฐานของคนที่มีอำนาจน้อย ในฐานะผู้บริโภค ก็หยุดบริโภค (สินค้าที่เราว่าไม่โอ)ในฐานะคนทำงาน ก็หยุดงานในฐานะพลเมือง ก็หยุดทำตามกฎหมาย (ข้อที่เราว่าไม่โอ – คำเรียกสวยๆ คือ civil disobedience)ในฐานะผู้เสียภาษี ก็หยุดเสียภาษีในฐานะเจ้าของข้อมูล ก็หยุดให้ข้อมูล(ในฐานะเจ้าหน้าที่รัฐ ก็ “ใส่เกียร์ว่าง” lol) การหยุดต่างๆ มันไม่ใช่เพียงการหยุดกิจกรรมเท่านั้น ความสำคัญของการหยุดต่างๆ ข้างต้นนั้นไม่ใช่การหยุดกิจกรรม แต่คือการระงับความสัมพันธ์ชั่วคราว คือเราเป็นผู้บริโภคก็เพราะเราบริโภค เราเป็นพลเมือง ก็เพราะเรากับรัฐมีสัญญาประชาคมระหว่างกัน การหยุดนี้คือ หยุดความสัมพันธ์ และพอไม่มีความระหว่างกัน สถานะเราก็จะถูกรีเซต กลับมาตั้งคำถามว่า เออ ตกลงกูคือใคร และกูเป็นอะไรกับมึง เราเป็นอะไรกัน แล้วที่ทำๆ อยู่ทุกวันนี่ มันสร้างคุณค่าอะไร หรือมึงเห็นกูเป็นของตาย เอาจริงๆ ก็น่าหัวเราะอยู่ คือมีปัญญาทำเท่านี้แหละ ในฐานะปัจเจกหนึ่งหน่วย อาวุธห่าอะไรอื่นก็ไม่เหลือแล้ว (การใช้อำนาจผ่านผู้แทนในระบบ ถ้ามี ก็สิ้นหวังแล้ว) ซึ่งระบบจะไม่รู้สึกอะไรหรอก…

-

สนับสนุนกระบวนการแก้รัฐธรรมนูญที่เป็นธรรม สนับสนุนร่างแก้ไขฉบับ iLaw

ผมสนับสนุนร่างแก้ไขรัฐธรรมนูญฉบับปัจจุบัน เพื่อเปิดทางให้กับการร่างรัฐธรรมนูญฉบับใหม่ ตามที่ไอลอว์เสนอไว้ เพราะมันเน้น “กระบวนการ” และปล่อยให้เรื่อง “เนื้อหา” กลับไปอยู่ที่ประชาชนมากที่สุด 1) เป็นร่างฉบับที่คืนอำนาจให้ประชาชน สมาชิกสภาร่างทั้งหมดมาจากการสรรหาตัวแทนจากประชาชน ไม่มีโควตาแต่งตั้งจากสายอำนาจนำในปัจจุบัน 2) เปิดโอกาสให้สังคมคิดฝันจินตนาการถึงอนาคตที่เป็นไปได้ร่วมกันได้โดยไม่มีข้อจำกัดปลอมๆ ที่คนกลุ่มเล็ก (ที่ยึดอำนาจประชาชนมา-หรือที่เป็นอำนาจนำในขณะนี้) สร้างขึ้น ว่าหมวดนั้นหมวดนี้ห้ามแก้ไข 3) สร้างกติกาที่เป็นธรรมในระหว่างการทำประชามติ ปลดล็อกเงื่อนไขที่คณะรัฐประหารสร้างไว้ ทั้งหมดนี้เป็นเรื่องการสร้างกติกาที่สังคมจะทำงานร่วมกันได้ โดยไม่มีฝ่ายใดได้เปรียบเสียเปรียบจากตัวกติกา ส่วนเนื้อหาจะเป็นอย่างไร ก็แล้วแต่สังคมจะไปพูดคุยรณรงค์กันอย่างเสรีภายใต้การรับรองสนับสนุนของ (3) ผ่านตัวแทนใน (1) โดยไม่มีข้อจำกัดใดๆ ตามที่ (2) ได้เปิดโอกาสไว้ ดูคำอธิบายข้อเสนอ #5ยกเลิก5แก้ไข ของ iLaw

-

สำรวจภูมิทัศน์และอนาคตของการจัดการสื่อในยุคหลอมรวมข้ามพรมแดน

ศึกษาแนวทางการกำกับดูแลสื่อใหม่ ภายใต้ปรากฏการณ์การหลอมรวมและบรรจบกันของสื่อ ซึ่งทำให้เส้นแบ่งระหว่างประเภทของสื่อพร่าเลือนไป สภาวะเช่นนี้ทำให้การออกแบบการกำกับกิจการที่มองพรมแดนของสื่อในแบบเดิมประสบปัญหาในการกำกับดูแล งานวิจัยชิ้นนี้ศึกษานโยบายเชิงเปรียบเทียบ โดยมีโจทย์สามประการสำคัญ คือศึกษาความหมาย ปัจจัย และองค์ประกอบของสื่อใหม่, ทบทวนความรู้ที่เกี่ยวข้องกับกลไกการกำกับกิจการสื่อใหม่โดยใช้กรณีตัวอย่างในต่างประเทศ, และรวบรวมความคิดเห็นและข้อเสนอแนะในเรื่องกลไกการกำกับกิจการสื่อใหม่ที่เหมาะสมกับประเทศไทย โดยเฉพาะข้อเสนอในการส่งเสริมการกำกับดูแลกันเอง

-

กีดกันคนแก่?

เอ๊ะ ที่เขาไม่เอาเรา เป็นเพราะเราแก่ หรือเป็นเพราะเราทำตัวไม่น่าคบ

-

The Crown – กษัตริย์ในฐานะบุคลาธิษฐาน

ตะกี้อ่านใบตองแห้ง เรื่องว่าเราจะก้าวหน้าไปได้แค่ไหน แนวหน้าก้าวไป 7 ก้าว สังคมพร้อมก้าวด้วย 2-3 ก้าว ก็ต้องเอาตามสังคมไหม เพราะสุดท้ายขบวนมันต้องมีคนสนับสนุนและยังไงก็ต้องอยู่ด้วยกันต่อไป (ดู https://www.facebook.com/baitongpost/posts/3277567832325023) เลยขอโพสต์เรื่อง “The Crown” นี้ใหม่ เพิ่มเติมนิดหน่อยจากที่โพสต์ไปเมื่อคืน เพราะคิดว่าเป็นเรื่องสำคัญ ในการจัดที่ทางของอำนาจ เพื่อให้สิ่งที่เรียกว่า rule of law สามารถเกิดเป็นจริงได้มากขึ้น กลไกอำนาจทำงานเพื่อประชาชนได้จริงมากขึ้น สังคมประชาธิปไตยที่เห็นว่าสถาบันกษัตริย์ยังมีประโยชน์กับสาธารณะอยู่ (เช่น สวีเดน ญี่ปุ่น สหราชอาณาจักร) เขาจัดที่ทางให้สถาบันกษัตริย์อยู่ตรงไหน ในระบอบที่หลักใหญ่ใจความตามชื่อนั้นหมายความว่า อำนาจอธิปไตยมาจากประชาชน การอภิปรายและพิจารณาถึงที่ทางของสถาบันกษัตริย์นี้มีความจำเป็น เนื่องจากเกี่ยวข้องโดยตรงกับการใช้อำนาจอธิปไตย (ดังจะได้กล่าวต่อไป) ถ้าจะไม่ให้พูดถึงสถาบันกษัตริย์เลยในบทสนทนาเกี่ยวกับอำนาจอธิปไตย นั่นหมายความว่าเราจะต้องไปใช้ระบอบการปกครองแบบอื่นที่ไม่มีกษัตริย์ ซึ่งก็ไม่น่าจะเป็นเรื่องที่หลายคนต้องการ ในการคิดเรื่องนี้ เราจำเป็นต้องกลับไปที่นิยาม/มโนทัศน์/หรือวิธีในการคิดถึงและเอ่ยถึง กษัตริย์และสถาบันกษัตริย์ (ใครมีความรู้ความเห็นเรื่องนี้ก็เชิญเพิ่มเติม-แก้ไข-แลกเปลี่ยนนะครับ) (1) อำนาจอธิปไตยมาจากปวงชน ใน Netflix มีซีรีย์ชื่อ The Crown เป็นรื่องราวในสถาบันกษัตริย์ของบริเตน Crown นี้ไม่ใช่มงกุฎประดับหัวที่เป็นสิ่งของ แต่หมายถึงสัญลักษณ์แทนอำนาจอธิปไตย เป็น…

-

ข่าวลือ

ข่าวลือจึงสามารถเป็นกลไกที่ผู้มีอำนาจน้อยใช้ส่งเสียงและตรวจสอบเพื่อให้อำนาจใหญ่เปลี่ยนได้ แต่ในขณะเดียวกัน ก็เป็นสิ่งที่ผู้อยู่ในอำนาจนำ มีอำนาจมาก ใช้ได้อย่างสะดวกมือ(กว่า) เพื่อรักษาอำนาจของตัวเอง

-

ชีวิตที่เคลื่อนย้ายและติดขัด

ในระดับประเทศที่เชื่อมกับโลก เราอยู่ในระบบการค้าระหว่างประเทศ โลกาภิวัฒน์นั่นนี่ แต่ภายในประเทศนี่ยังเป็นระบบอาณานิคม เจ้าที่ดิน-ขุนศึก สัมปทาน