-

ลิขสิทธิ์และ generative AI ในร่างกฎหมายปัญญาประดิษฐ์ของสหภาพยุโรป: สถานะปัจจุบัน

ว่าด้วย generative AI และประเด็นลิขสิทธิ์ ในร่างกฎหมาย AI Act ของสหภาพยุโรปทั้ง 3 ร่างจาก Commission, Council, และ Parliament

-

[AI Incident Report] Wallet app failed to recognize faces, bars Thai citizens from claiming government cash handout

Lots of Thais cannot register for the government cash handout scheme, aimed to boost local economy, as the app managing government wallet failed to recognize their faces during the authentication process. People entitled to the handout have to wait for a very long queue at their local ATMs instead to get authenticated.

-

รวมเอกสารข้อเสนอการกำกับกิจการ AI ของไทย (ต.ค. 2565 / มี.ค. 2567)

รวมเอกสารข้อเสนอแนวปฏิบัติและการกำกับกิจการที่ใช้ระบบปัญญาประดิษฐ์ของไทย ทั้งที่ “ประกาศใช้แล้ว” และที่อยู่ระหว่างการพัฒนาและรับฟังความคิดเห็น

-

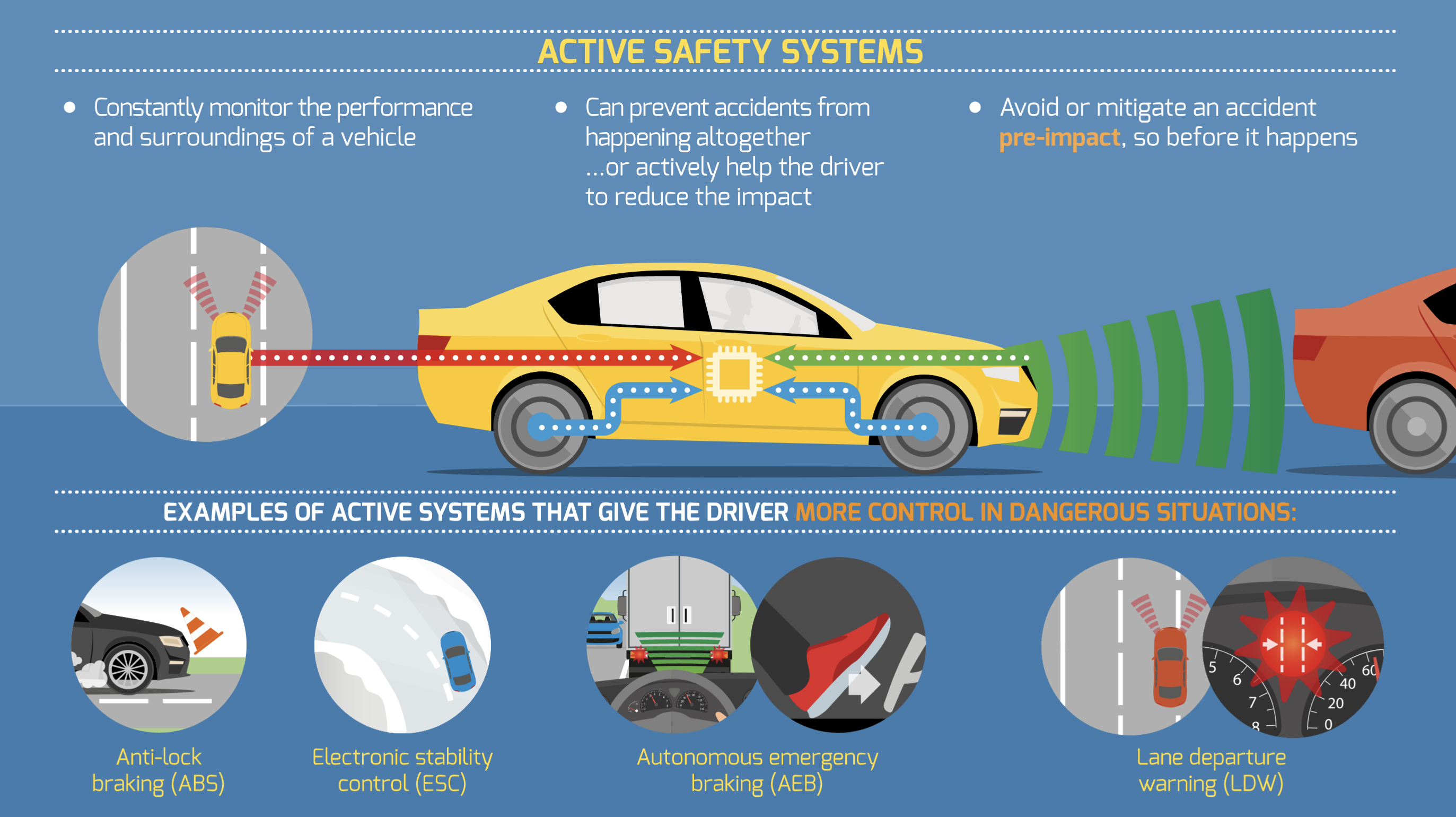

จำกัดความเร็ว-เพิ่มความปลอดภัย: การใช้การออกแบบและเทคโนโลยีมาช่วยให้คนทำตามกฎได้สะดวกขึ้น

เมื่อต้องควักกระเป๋าจ่ายเอง และเงินในกระเป๋ามีจำกัด คนมีแนวโน้มเลือกซื้อความปลอดภัยสำหรับตัวเองก่อน เช่น ถุงลมนิรภัย แต่เทคโนโลยีเพื่อความปลอดภัยของคนอื่น จะถูกซื้อทีหลัง (หรือไม่ซื้อเลย) การใช้กลไกตลาดเพียงอย่างเดียว จึงอาจไม่เพียงพอ

-

กรณีข้อมูลผู้ป่วยโรงพยาบาลเพชรบูรณ์หลุดรั่ว

ข้อมูลคนไข้ที่หลุดรั่วออกมา มีชื่อ-สกุลของคนไข้ วันเดือนปีเกิด เพศ ชื่อหมอ ค่าใช้จ่าย สถานะการจ่าย ประเภทสิทธิการรักษา ชื่อวอร์ด — แม้จนถึงตอนนี้ พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 จะถูก “เลื่อน” หรือยกเว้นไม่ให้ใช้บังคับอยู่เกือบทุกมาตราที่เกี่ยวกับการคุ้มครอง (เลื่อนมา 2 รอบละ) แต่มาตรา 4 วรรค 3 ยังไงก็ยังใช้บังคับอยู่นะ

-

สภากาชาดไทย – หน่วยงานที่รัฐให้อำนาจมาก แต่มีกลไกกำกับน้อย?

สำหรับโรงพยาบาลจุฬาลงกรณ์ ศูนย์บริการโลหิตแห่งชาติ ศูนย์รับบริจาคอวัยวะ อะไรก็ตามที่อยู่ภายใต้สภากาชาดไทย เราไม่สามารถเข้าถึงข้อมูลตามพ.ร.บ.ข้อมูลข่าวสารของราชการเพื่อตรวจสอบการทำงานได้เลย รวมถึงไม่สามารถใช้กลไกทางปกครองมาคุ้มครองได้

-

คนทำงานด่านหน้า-งานจำเป็น ที่จะได้รับวัคซีนลำดับต้นๆ มีใครบ้าง

สำรวจประเทศต่างๆ ใครคือ “คนทำงานด่านหน้า” หรือ “คนทำงานสำคัญและจำเป็น” ที่ไม่ใช่เจ้าหน้าที่ด้านสุขภาพบ้าง และใครจะที่ได้รับวัคซีนในลำดับต้นๆ

-

ข่าวปลอมคือข่าวที่ทำให้คล้ายข่าวจริง

แบงก์เกมเศรษฐีไม่ใช่แบงก์ปลอม ปลอมคือมันไม่เคยจริง *และ* มีความพยายามทำให้เข้าใจผิดว่ามันจริง ไปรู้จักกับ mis-information, dis-information, และ mal-information ซึ่งทั้งหมดนี้เป็นส่วนหนึ่งของความปั่นป่วนของข่าวสาร (information disorder)

-

สนับสนุนกระบวนการแก้รัฐธรรมนูญที่เป็นธรรม สนับสนุนร่างแก้ไขฉบับ iLaw

ผมสนับสนุนร่างแก้ไขรัฐธรรมนูญฉบับปัจจุบัน เพื่อเปิดทางให้กับการร่างรัฐธรรมนูญฉบับใหม่ ตามที่ไอลอว์เสนอไว้ เพราะมันเน้น “กระบวนการ” และปล่อยให้เรื่อง “เนื้อหา” กลับไปอยู่ที่ประชาชนมากที่สุด 1) เป็นร่างฉบับที่คืนอำนาจให้ประชาชน สมาชิกสภาร่างทั้งหมดมาจากการสรรหาตัวแทนจากประชาชน ไม่มีโควตาแต่งตั้งจากสายอำนาจนำในปัจจุบัน 2) เปิดโอกาสให้สังคมคิดฝันจินตนาการถึงอนาคตที่เป็นไปได้ร่วมกันได้โดยไม่มีข้อจำกัดปลอมๆ ที่คนกลุ่มเล็ก (ที่ยึดอำนาจประชาชนมา-หรือที่เป็นอำนาจนำในขณะนี้) สร้างขึ้น ว่าหมวดนั้นหมวดนี้ห้ามแก้ไข 3) สร้างกติกาที่เป็นธรรมในระหว่างการทำประชามติ ปลดล็อกเงื่อนไขที่คณะรัฐประหารสร้างไว้ ทั้งหมดนี้เป็นเรื่องการสร้างกติกาที่สังคมจะทำงานร่วมกันได้ โดยไม่มีฝ่ายใดได้เปรียบเสียเปรียบจากตัวกติกา ส่วนเนื้อหาจะเป็นอย่างไร ก็แล้วแต่สังคมจะไปพูดคุยรณรงค์กันอย่างเสรีภายใต้การรับรองสนับสนุนของ (3) ผ่านตัวแทนใน (1) โดยไม่มีข้อจำกัดใดๆ ตามที่ (2) ได้เปิดโอกาสไว้ ดูคำอธิบายข้อเสนอ #5ยกเลิก5แก้ไข ของ iLaw